IT-Sicherheit: Neues Anmeldeverfahren

Die Bedrohung von universitären Einrichtungen durch Cyber-Angriffe, z.B. durch Verschlüsselung der Speichersysteme (Ransomware-Attacken) ist in den letzten Jahren rasant gestiegen. Allein seit 2022 wurden rd. 30 deutsche Hochschulen nachhaltig kompromittiert. Lange Ausfallzeiten der IT-Systeme waren die Folge verbunden mit großen wirtschaftlichen Schäden und Reputationsverlust der betroffenen Einrichtungen.

Ein wichtiger Einfallsvektor für Cyberkriminelle sind gehackte User-Accounts. Mit Hilfe gestohlender Nutzerdaten dringen Kriminelle in die IT-Systeme ein und verschaffen sich Zutritt zu sensiblen Bereichen der IT-Infrastruktur, um Daten zu entwenden, unbrauchbar zu machen oder zu zerstören. Bislang wird an der Universität Vechta ausschließlich das Shibboleth-Verfahren zum Single-Sign-On eingesetzt. Das bedeutet, dass einmalig pro Rechnersitzung die Login-Daten eingegeben werden, um Zutritt zu allen anmeldegeschützten IT-Services der Universität Vechta (z.B. Exchange, Stud.IP, Academic Cloud) zu bekommen.

Zukünftig wird zur Erhöhung der IT-Sicherheit beim Login ein weiterer Authentisierungsfaktor (2FA) benötigt. Dieses mehrstufige Anmeldeverfahren ist im privaten Umfeld wie dem Online Banking schon seit vielen Jahren Alltag. Das bedeutet konkret, dass die Authentifizierung für sämtliche IT-Dienste weiter zentral über den Shibboleth IdP erfolgt, während eduMFA als zusätzliche Sicherheitsmaßnahme für die 2FA eingesetzt wird. Neben dem bislang verwendeten Passwort wird also ein weiterer, unabhängiger Faktor zur Identitätsprüfung benötigt.

Die Abteilungen des Diensleistungsbereichs werden sukzessive auf das 2FA-Verfahren umgestellt. Danach ist eine Anmeldung an den IT-Systemen nur noch ausschließlich mit den bisherigen Login-Daten (Shibboleth-Anmeldung mit Benutzername & Webmail-Passwort) sowie zusätzlich einem zweiten Faktor möglich. Beschäftigte aus dem Wissenschaftsbereich können parallel zunächst auf optionaler Basis auf eduMFA umgestellt werden, um auch ihren Account durch das neue Sicherheitsverfahren zusätzlich abzusichern. Perspektivisch werden auch alle Studierenden-Accounts auf eduMFA umgestellt werden.

Die Zwei-Faktor-Authentisierung (2FA)

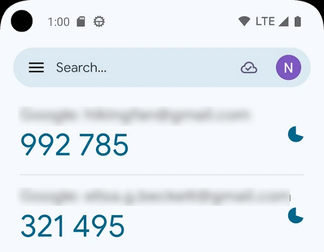

An der Universität Vechta wird der zweite Faktor über eine zufällige TAN realisiert, die Mitarbeitende und Studierende mithilfe einer App auf ihrem mobilen Endgerät generieren können. In Ausnahmefällen besteht auch die Möglichkeit, einen kostenpflichtigen Hardware-Token zu nutzen.

Per App erzeugte Software-Token haben den Vorteil, dass diese flexibel und benutzerfreundlich erzeugt werden können. Im Gegensatz zu Hardware-Token sind Software-Token kostenfrei und können direkt auf mobilen Geräten installiert werden. Das bedeutet, dass Mitarbeitende und Studierende ihre TANs zeit- und ortsunabhängig generieren können, solange sie ihr Endgerät bei sich haben. Zudem lassen sich Software-Tokens problemlos aktualisieren und verwalten, was die Wartung vereinfacht und die Kosten reduziert.

Im Folgendem finden Sie eine Anleitung zur Einrichtung von 2FA auf Ihrem Endgerät:

Öffnen Sie auf ihrem Smartphone den Apple Store (iOS) oder den Google Playstore (Android) und installieren Sie folgende kostenlose (!) empfohlene Apps zur Authentifizierung:

Achtung!

Falls bereits ein Token eingerichtet wurde, kann unter folgendem Link bei Bedarf ein zweiter Token eingerichtet werden.

Link: Token Portal

1) App-Download

Der Aegis Authenticator ist geeignete Open Source-Alternative für 2FA.

Wie bei allen Open Source-Lösungen ist bei dieser App zu beachten, dass eine langfristige Unterstützung durch den Entwickler nicht gewährleistet werden kann.

Download Android: Klick hier!

Wichtig!

In den Stores werden teilweise Varianten der Authenticator Apps angeboten. Bitte achten Sie darauf, dass Sie die kostenlose Variante von Google oder Microsoft herunterladen und verwenden oder alternativ die Aegis App!

Im folgenen Beispiel verwenden wir die Authenticator App von Google:

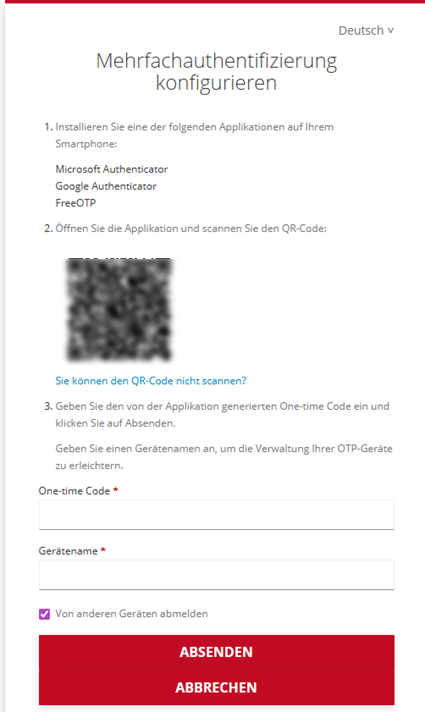

2) Ersteinrichtung

Wir aktivieren Abteilunsgweise die Zwei-Faktor-Authentisierung. Deshalb werden wir uns bei Ihnen melden, wenn wir dies für Sie aktivieren. Sobald es aktiviert ist, werden Sie bei der nächsten Anmeldung aufgefordert einen TOTP Token einzurichten.

3) Mit Smartphone-App verknüpfen

Ihnen wird nun ein QR-Code angezeigt. Öffnen Sie jetzt Ihre 2FA App (hier: Google Authenticator) auf dem Smartphone. Klicken Sie auf das Plus und wählen Sie "QR-Code scannen" aus. Ihnen sollte danach in der App ein Zahlencode angezeigt werden.

4) Verifizieren

Jetzt müssen Sie den erzeugten Token noch verifizieren. Geben Sie dazu den in der App generierten Code auf der MFA-Website ein und Suchen sich sich einen Gerätenamen aus. Zum Beispiel Smartphone, IPhone etc. Zum Schluss wählen Sie "Absenden".

5) Abschluss

Fertig! Die Verifizierung ist abgeschlossen.

Sie können zukünftig zur Anmeldung den in der App auf Ihrem Smartphone erzeugten Code zusätzlich zur Nutzerkennung (Benutzername, Passwort) in die Shibboleth-Anmeldemaske der Universität eingeben. Dieser Code ist nur einige Sekunden gültig und wird ständig erneuert.

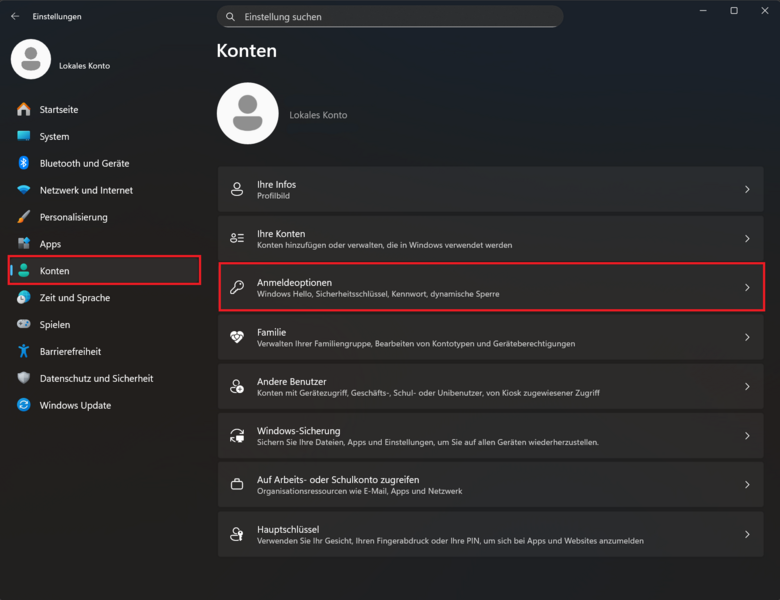

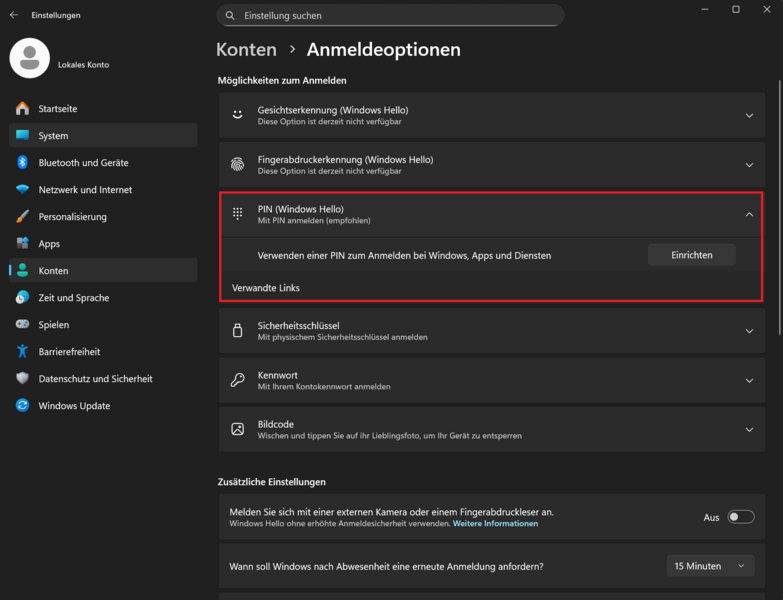

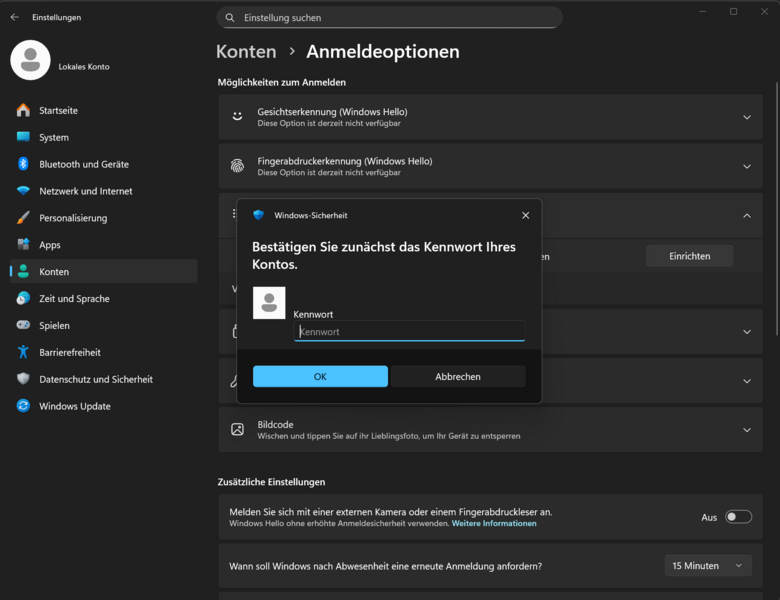

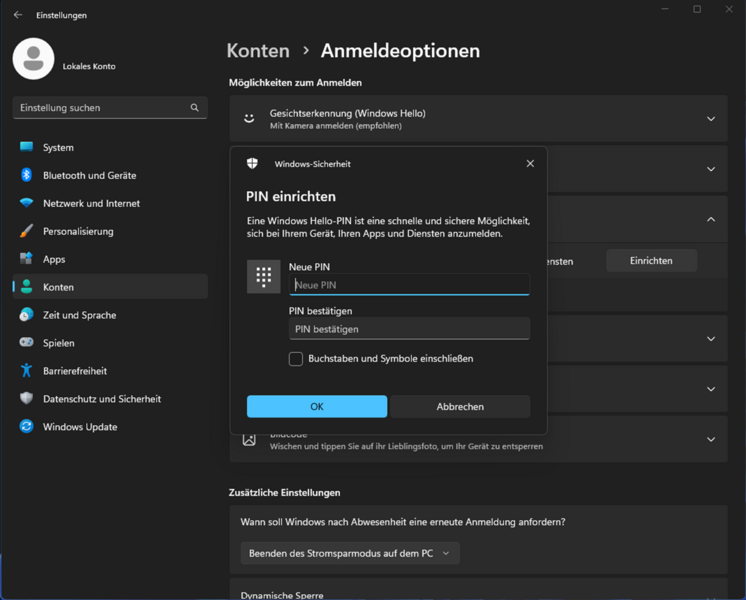

1) Einrichtung Windows Hello

Optionen für Windows Hello

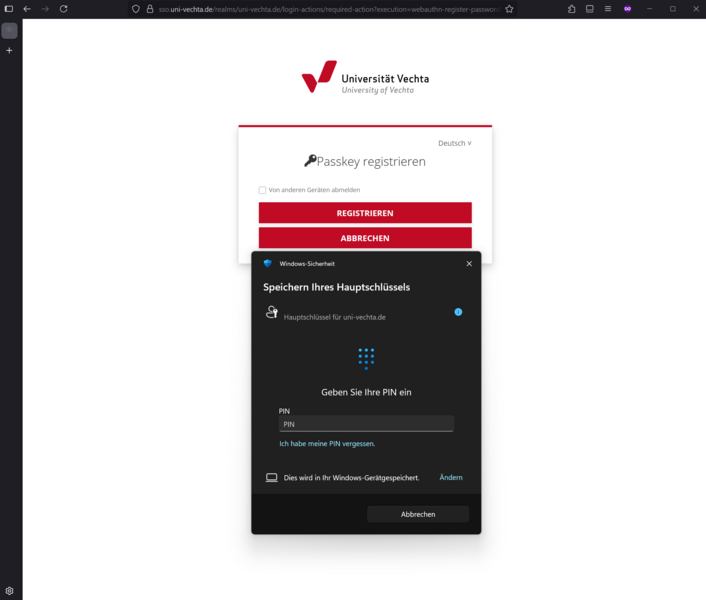

Für Windows Hello stehen mehrer Möglichkeiten der Anmeldung zur Verfügung, in diesem Beispiel wird ein PIN für Windows Hello verwendet.

Dieser PIN wird bei jeder Verwendung des Passkeys abgefragt.

Alternativ zu einem PIN kann je nach Gerät auch eine Gesichts- oder Fingerabdruckerkennung verwednet werden.

Vergabe eines PINs

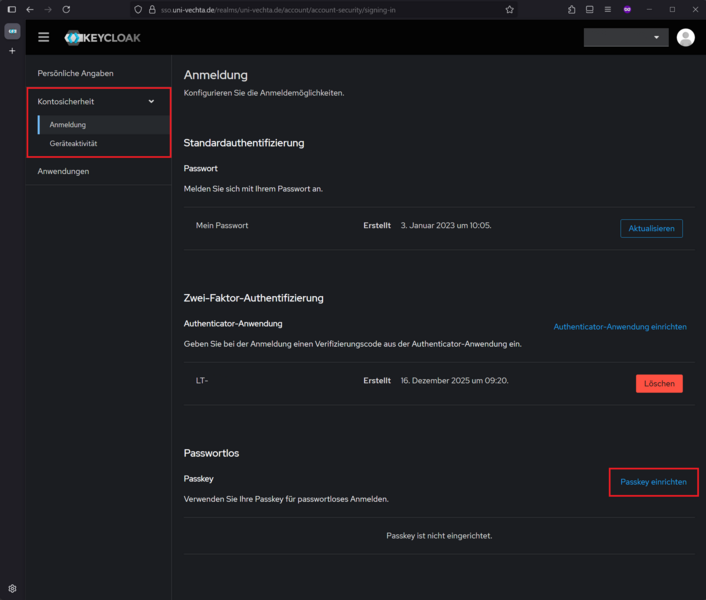

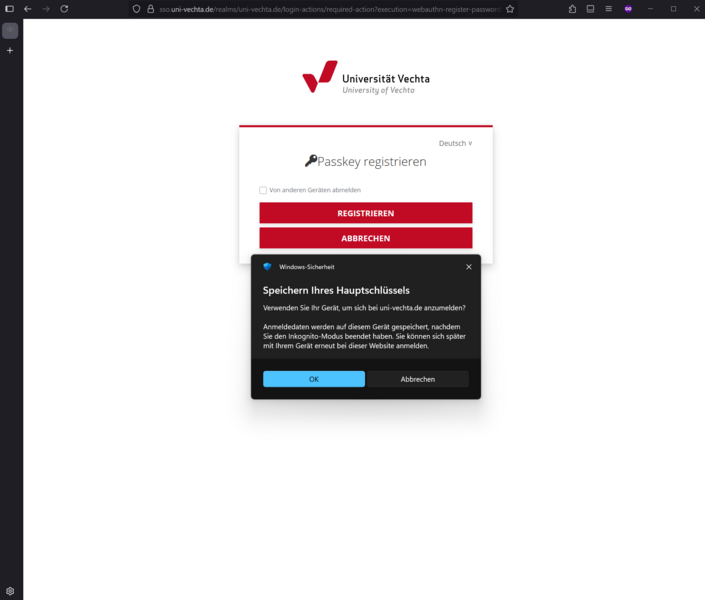

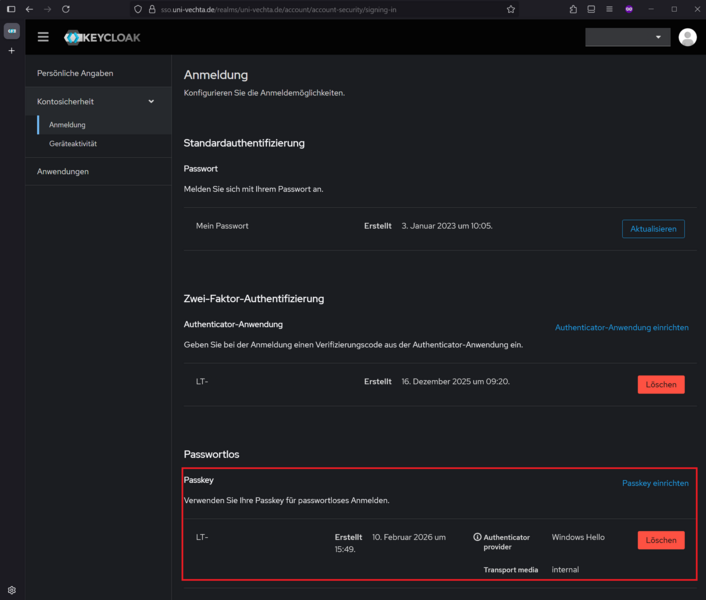

2) Einrichtung eines Passkeys

Nun müssen Sie die zuvor in Windows Hello eingerichtete PIN als Passkey definieren, um zukünftig auf diesem speziellen Endgerät nur noch diese PIN zum Login nutzen zu können. Damit müssen Sie nicht bei jedem Login ihr Handy dabei haben, um per App den Token als 2. Faktor zu erzeugen.

Zur Einrichtung des Passkeys melden sie sich bitte einmalig im Passkey-Portal Ihres Winddows-Rechners an.

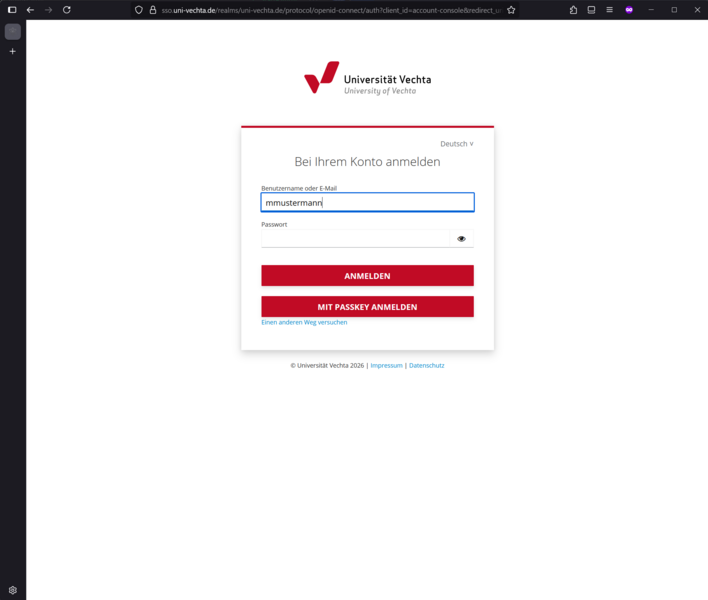

Zum Login auf dieser Seite geben Sie hier Ihre Uni-ID (Benutzername) und das zugehörige Passwort ein. Falls Sie zuvor schon 2FA eingerichtet hatten, müssen Sie anschließend in einer weiteren Eingabemaske zusätzlich noch einen Token eingeben, den Sie zuvor mit der Authenticator-App generiert haben.

Keycloak Login

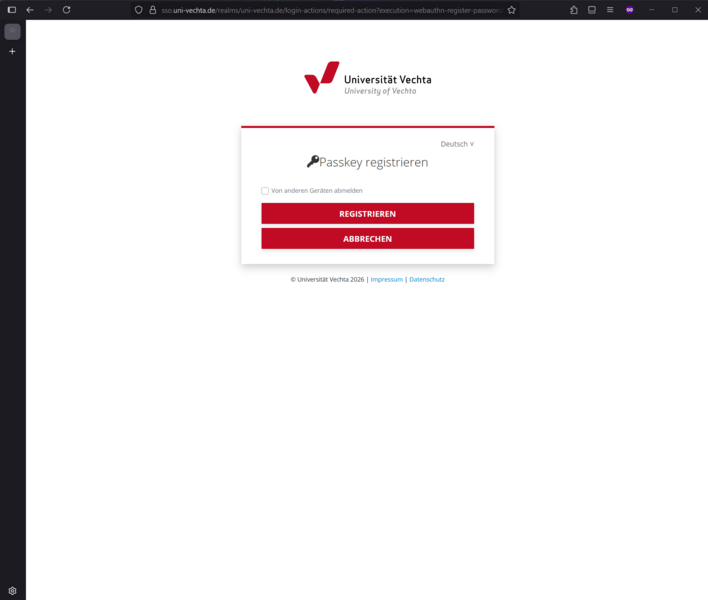

Einrichtung Starten

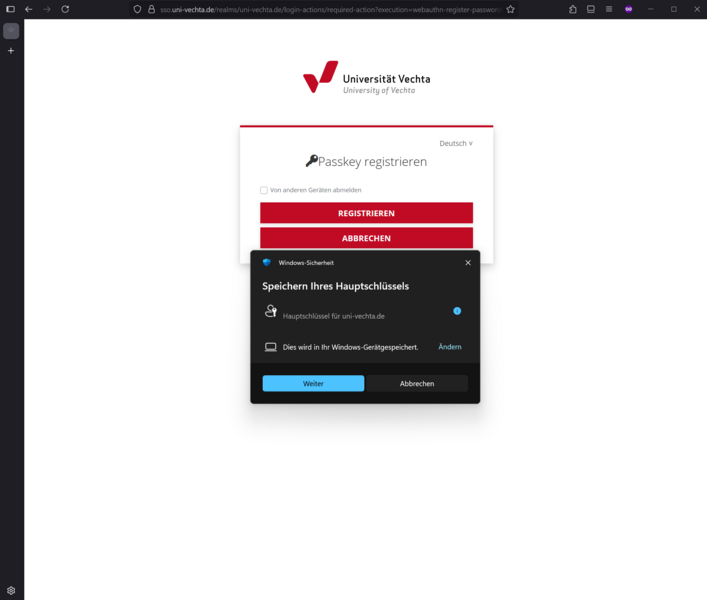

Speicherort des Passkeys

Bestätigung der Anmeldung

Speichern des Passkeys

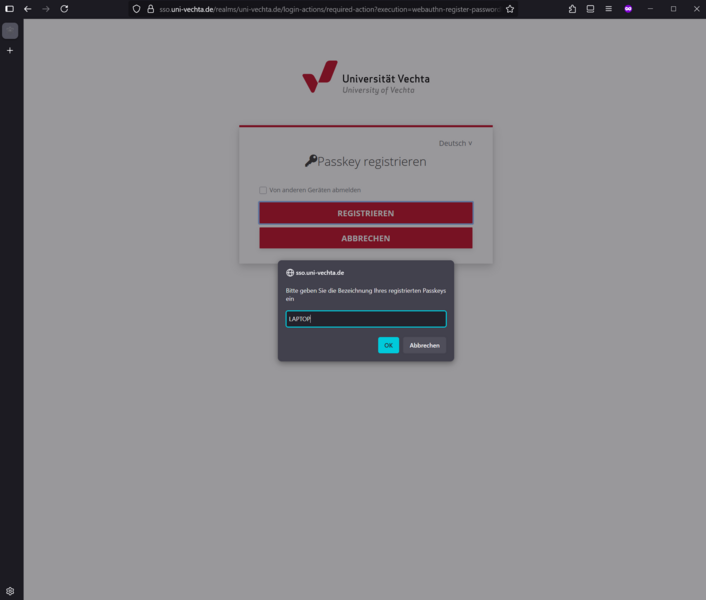

Namen festlegen

Kontrolle

Damit ist die Einrichtung abgeschlossen. Der Passkey sollte nun auch in der Übersicht angezeigt werden.

1) Hardware-Typen

Token2 C301-i programmable hardware token

Wichtig!

Hardware-Token sind kostenpflichtig und werden nur in Ausnahmefällen an Beschäftigte ausgegeben. Die Beschaffung erfolgt durch das Rechenzentrum der Universität. Zur Einrichtung eines Hardware Tokens wenden Sie sich an den IT-Support.

Q&A

Ja, jeder Account wird in der kommenden Zeit auf 2FA umgestellt. Nach der Umstellung kann man sich nicht mehr ohne den zweiten Faktoz an den IT-Diensten (z.B. Webmail, StudIP, Mattermost, Personalportal) der Universität anmelden.

Der Umstieg erfolgt abteilungsweise. Der IT-Support wird den Umstieg begleiten und steht zusätzlich zu diesen Informationsseiten bei Fragen und zur Hilfestellung bereit.

Ein VPN-Anschluss (Virtual Private Network) baut einen sicheren, verschlüsselten Tunnel durch das Internet auf, der Ihre Daten privat hält und Ihre echte IP-Adresse verbirgt. Nur so sind bestimmte Dienste der Uni Vechta, wie der Zugriff auf die gewohnten Netzlaufwerke, auch im Home Office nutzbar. Ihre Arbeitsumgebung ist so also identisch zu der an Ihrem üblichen Arbeitsplatz an der Universität. Durch diese Maßnahme sind allerdings keine Dienste abgesichert, die auch ohne ein VPN von außen erreichbar sind, wie etwa Webmail oder Stud.IP. Sobald ein Angreifer das Kennwort für ihren Account kennt, kann dieser sich also in diese Dienste unter Ihrem Namen einloggen und Missbrauch betreiben.

Die Zwei-Faktor-Authentifizierung (2FA) bietet hier zusätzlichen Schutz: Neben dem Passwort wird noch ein zweiter Nachweis benötigt, zum Beispiel eine TAN aus einer App oder ein Hardwaretoken. Dadurch bleibt der Zugang auch dann sicher, wenn die Zugangsdaten (Nutzername, Passwort) gestohlen wurden.

Ein VPN schützt die Verbindung durch Verschlüsselung, 2FA schützt den Zugang selbst durch mehrere Authentifizierungsmerkmale.

MFA (Multi-Factor Authentication): Sicherheitsverfahren, das mindestens zwei unterschiedliche Faktoren zur Identitätsprüfung verwendet (z. B. Passwort + Code).

TOTP (Time-based One-Time Password): Einmalpasswort, das zeitbasiert generiert wird und meist als zweiter Faktor bei MFA dient.

Der Timeout des Software-Tokens ist so eingestellt, dass Sie in der Regel nur einmal am Tag zum Dienstbeginn und Hochfahren des Rechners einen TOTP-Code eingeben müssen. Nach Abmeldung oder Herunterfahren des Rechners ist grundsätzlich eine neue Authentifizierung notwendig.

In so einem Fall melden Sie sich bitte bei dem IT-Support. Sie können das Passwort in Rücksprache mit dem Kollegen vor Ort im E134 abholen oder an die hinterlegte E-Mailadresse geschickt bekommen. Bitte halten Sie ein Ausweisdokument bereit, um sich verifizieren zu können.

Melden Sie sich beim IT-Support, dort wird Ihnen weitergeholfen.

Falls kein Smartphone vorhanden ist muss als zweiter Faktor ein Passkey oder Hardwaretoken verwendet werden. Weiter Informationen zur Einrichtung finden dazu eitwas weiter oben auf dieser Webseite.

Alle Personen die ein privates und dienstliches Smartphone besitzen können die Token bei den empfohlenen Apps mit Hilfe des Google oder Apple Accounts synchronisieren. Dadurch müssen keine separaten Token erstellt werden.

Normalerweise werden Funktionspostfächer über die Funktion "Shared Mailbox" geöffnet. Dabei hat der persönliche Account die Berechtigung auf den Funktionsaccount zuzugreifen und E-Mails über die Funktions-E-Mail-Adresse zu versenden. Falls Sie Berechtigungen für ein bestimmtest Konto benötigen, weil Sie bisher immer die Zugangsdaten verwendet haben, schreiben Sie bitte eine kurze E-Mail an den IT-Support.

Neue Beschäftigte und Studierende der Universität werden bei der ersten Anmeldung an einem Dienst aufgefordert einen zweiten Faktor einrichten. Standardmäßig soll in dem Fall ein Softwaretoken (OTP) eingerichtet werden.